Die Systemverwaltung müssen Sie nicht verwenden um das System vollinhaltlich zu nutzen. Dies ist ein Zusatzmodul, mit dem Sie die IT Systeme inkl. technischer und organisatorischer Maßnahmen verwalten können

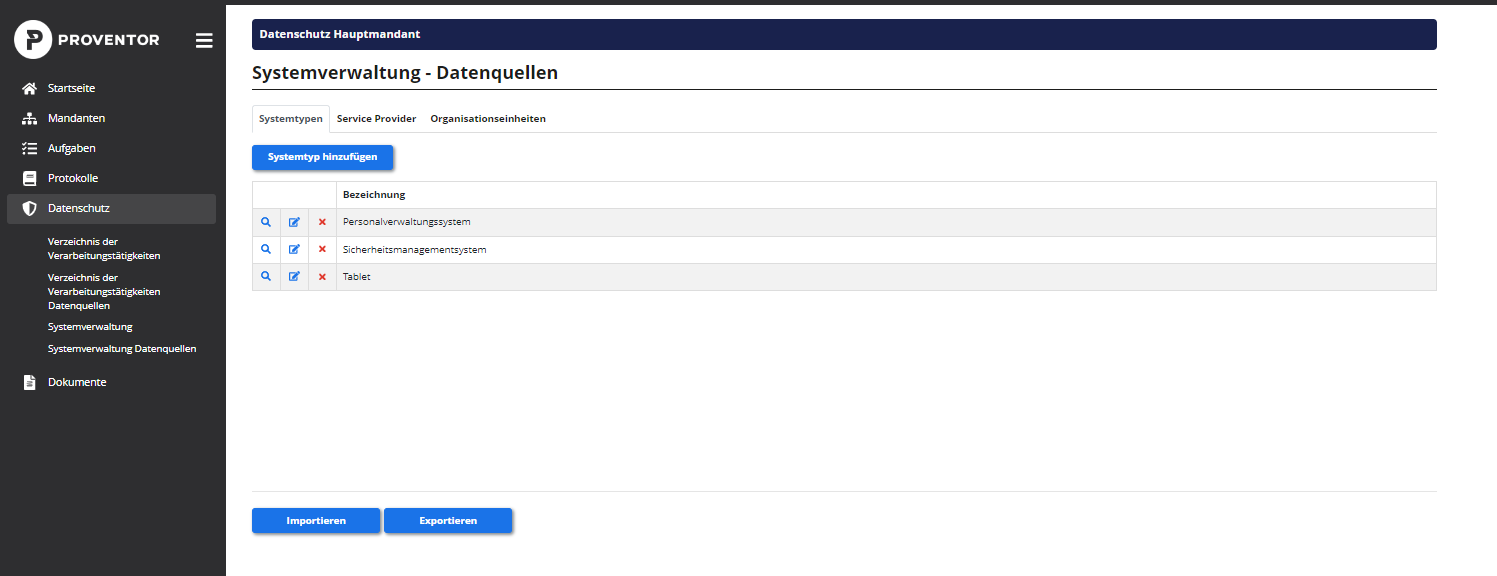

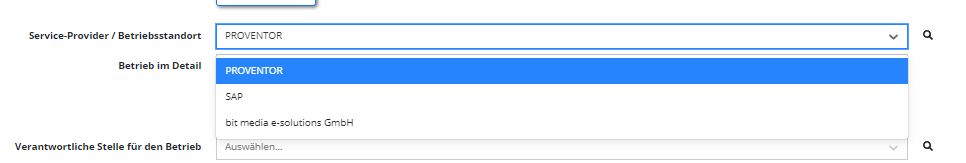

Zunächst sind über den Menüpunkt ‚Datenschutz– Systemverwaltung Datenquellen‘ die unterschiedlichen Systemtypen bzw. Service Provider (bei externen Systemen wie etwa Cloud Systemen) zu definieren.

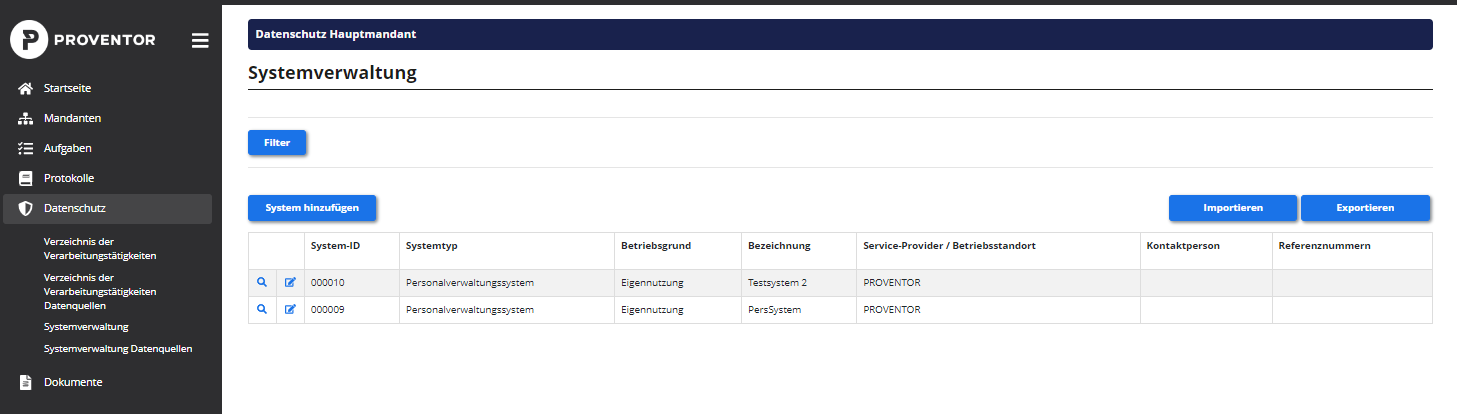

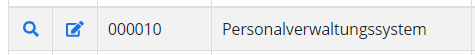

Anschließend erfolgt über den Menüpunkt ‚Funktionen – Systemverwaltung‘ die Anlage von typischen IT Systemen, etwa ERP System, Mailsystem, Buchhaltungssystem, usw.

Tragen Sie hier die relevanten Informationen ein. Hier stoßen Sie im Auswahlfeld ‚Systemtyp‘ bzw. ‚Service Provider/Betriebsstandort‘ auf die zuvor definierten Auswahlmöglichkeiten.

Wie für viele andere Eingabebereiche und Registerkarten gilt auch hier:

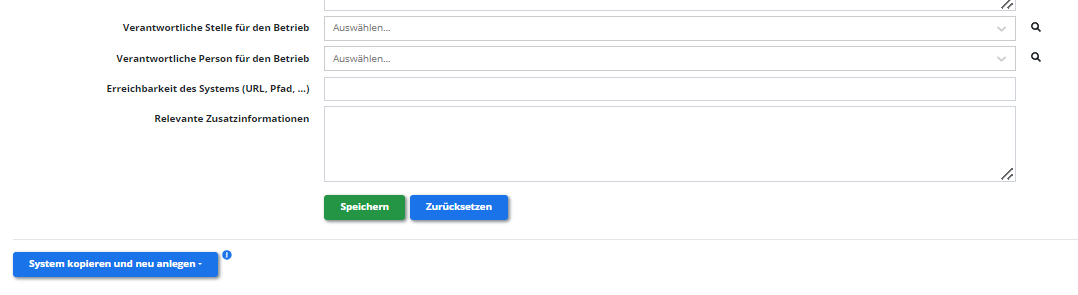

Speichern Sie die Eingabe der Registerkarte mit Klick auf SPEICHERN

Zum Bearbeiten bestehender Einträge, wählen Sie beim entsprechenden Eintrag das Bleistiftsymbol, die Details bestehender Einträge sehen Sie durch Klick auf die Lupe:

Wenn Sie Registerkarten mit ähnlichen Einträgen bzw. nur wenigen Änderungen für weitere Einträge übernehmen wollen, klicken Sie auf “System kopieren und Neu anlegen”:

Einträge aus der Systemverwaltung sind im Verarbeitungsverzeichnis an folgenden Stellen nutzbar:

- Datenablageorte: Wenn Sie als Datenablageort den Eintrag ‚Elektronische Datenverarbeitung (aus der Systemverwaltung)‘ wählen, finden Sie im zweiten Auswahlfeld ‚IT System‘ die in der Systemverwaltung angelegten Systeme.

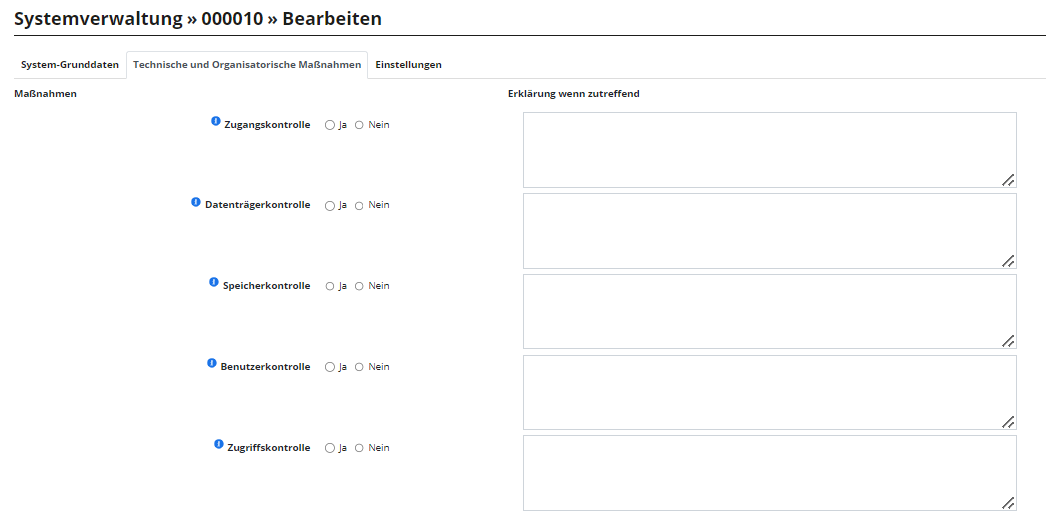

Nach dem Anlegen der System-Grunddaten können Sie in der Registerkarte ‚Technische und Organisatorische Maßnahmen‘ entsprechende Einträge, die für die Verarbeitung mit diesem System gelten sollen, zuordnen.

| Technische und organisatorische Maßnahmen (TOM) sind sehr wichtig und in der DSGVO im Art 5 als Grundsatz für eine sichere Verarbeitung gefordert. Der Verantwortliche hat dafür zu sorgen, dass unter Berücksichtigung des Stands der Technik, der Implementierungskosten, der Art, des Umfangs, der Umstände und der Zwecke der Verarbeitung sowie der unterschiedlichen Eintrittswahrscheinlichkeit und der Schwere des Risikos für die Rechte und Freiheiten natürlicher Personen, geeignete technische und organisatorische Maßnahmen getroffen werden, um ein dem Risiko angemessenes Schutzniveau zu gewährleisten. Führen Sie also eine Risikobewertung durch und kontrollieren Sie diese Maßnahmen und passen sie laufend (z.B. einmal im Jahr im Rahmen eines Datenschutzaudits) an. |

Am unteren Rand können Sie auch Evaluierungsmaßnahmen (z.B. eine Risikobewertung) festhalten: